零极数字集团

零极数字集团

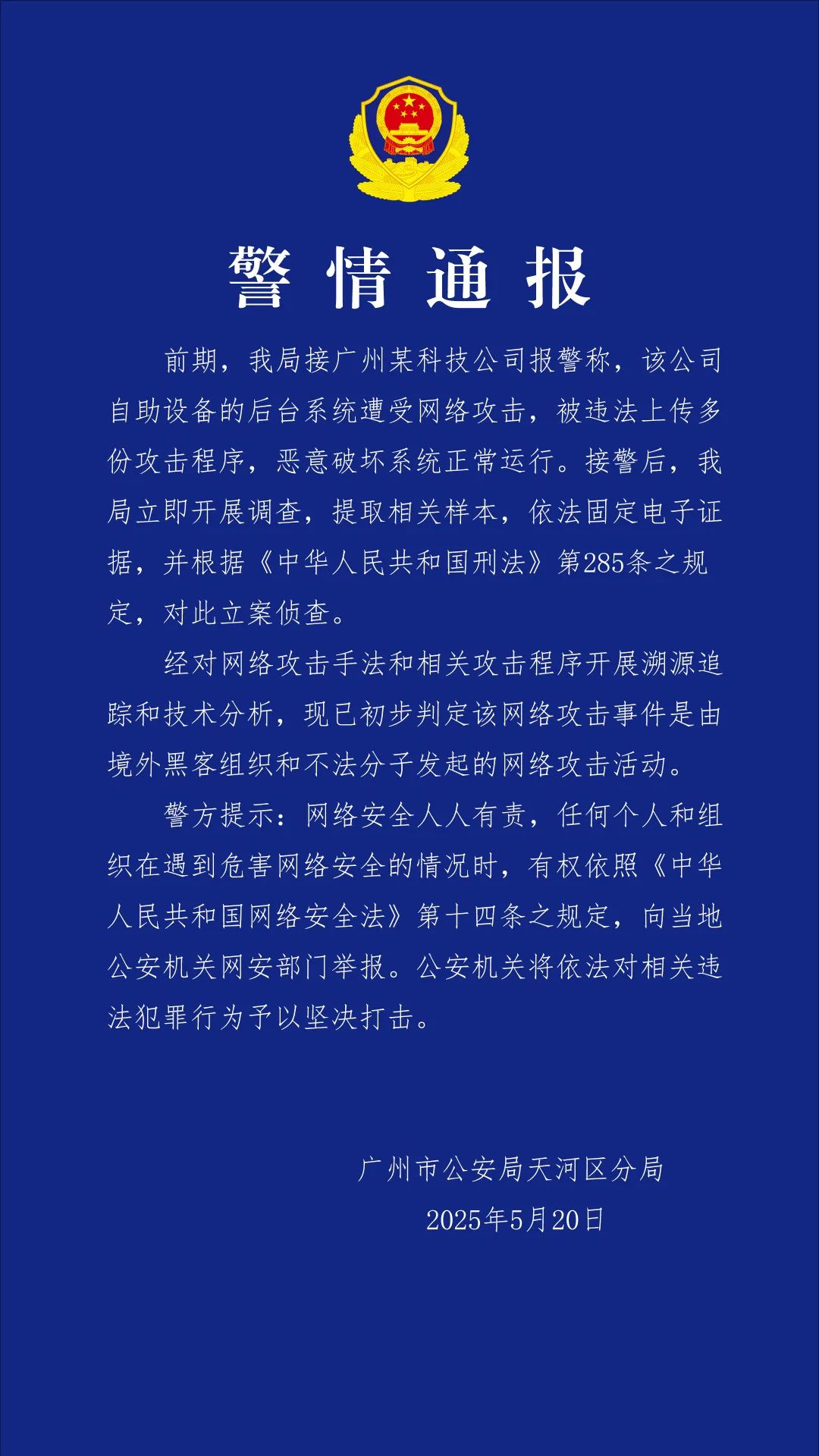

5月20日,广州市某科技公司遭遇境外黑客组织大规模网络攻击,导致其自助设备后台系统瘫痪、用户隐私信息泄露,网络服务中断数小时,造成重大经济损失。

据警方通报,攻击者通过技术手段绕过企业网络防护,利用横向移动渗透控制多台设备,上传恶意代码破坏系统运行。此次攻击具有明显的政治背景和网络战特征,暴露出企业在网络安全防护中的薄弱环节。

攻击手法分析

横向移动渗透:攻击者突破单点防御后,通过内网横向扩散控制多台设备,扩大攻击面。

开源工具滥用:利用开源工具长期扫描企业网络资产,挖掘漏洞实施精准打击。

社会工程技术漏洞:通过伪装合法操作绕过传统安全检测,最终窃取数据并破坏系统。

此类攻击并非孤立事件。近年来,APT(高级持续性威胁)攻击频发,攻击目标从政府部门扩展至关键基础设施和科技企业,攻击手段融合技术漏洞与社会工程,传统防御体系已难以应对。

01

APT攻击升级:企业面临哪些安全挑战?

根据警方披露的攻击路径,黑客组织采用了经典“三板斧”:

网络探测:利用开源工具扫描目标系统漏洞,寻找防护薄弱点;

权限突破:通过技术手段绕过防火墙,植入后门程序;

横向渗透:以被攻陷设备为跳板,在内部网络扩散攻击链。

正如网络安全专家所言:“当前APT攻击已实现‘武器化’‘链条化’,但多数企业的防护仍停留在‘门锁’思维。”

此次网络攻击事件暴露出当前网络威胁的三大演化趋势:

攻击主体呈现高度组织化特征,疑似国家级黑客团队通过长期隐蔽渗透实施精准打击,其行动目标直指核心数据资产;

攻击手法日益复合化,攻击者不仅利用系统技术漏洞,更将社会工程学攻击与生成式AI技术深度融合,通过高仿真钓鱼邮件、供应链投毒等手段突破防御体系;

攻击响应时效性显著提升,攻击者依托零日漏洞快速开发攻击工具,传统基于规则匹配的被动防御体系因响应滞后而难以有效拦截,导致安全对抗窗口期大幅缩短。

02 零极核心技术:构建动态防御体系

零极独立自研的分布式可信云,是下一代互联网技术的核心基础设施,可为互联网数字化应用提供低成本、高效率、安全可信的分布式网络运行环境。区别于传统中心化架构,零极分布式云采用去中心化端到端的架构,摒弃单一中心节点依赖,提高系统的可用性和稳定性。

1

分布式存储架构:让数据“无处不在”又“无迹可寻”

传统中心化存储如同将鸡蛋放在一个篮子里,而零极的动态分片存储技术将数据切割成无数碎片,分散存储在全球节点。即使单个节点被攻破,攻击者获取的也只是无意义的碎片,且每个碎片都经过加密,确保数据安全。

2

区块链共识机制:构建不可篡改的信任网络

零极独创的共识代码机制,让每个数据操作都需经过全网节点验证。分布式网络中,共识节点越多,安全性越高;随着网络规模不断扩大,安全性将不断增强,达到安全无极限。

3

抗量子攻击签名算法:零极内生安全

零极目前已累计获得11项分布式核心发明专利及40项软著,覆盖抗量子签名、分布式数据库等关键技术。抵御来自未来的量子计算机的攻击,为网络和数据安全、隐私保护提供多重保障。

03 零极(Zerolimit)超融合微中心:企业安全升级的最优解

零极全新推出的Zerolimit超融合微中心,是专为政企端定制研发的一种高性能数据智能存算软硬件一体化产品,是分布式可信云私有化或专属化部署的底层基础设施。

零极(Zerolimit)超融合微中心以“融合、智能、弹性”为核心,为企业提供一站式安全基础设施。

融合架构:简化部署,提升可靠性

计算+存储+网络一体化:摒弃传统架构中的设备孤岛,降低单点故障风险。

自动化运维:统一管理运维,自动优化资源分配,一站式解决运维投入大问题,减少人力成本。

弹性扩展:适配业务增长需求

无缝横向扩展:通过增加标准服务器节点即可提升性能,避免重复采购高端设备。

按需付费:支持从中小型企业到大型机构的平滑升级,显著降低初期投入成本。

成本优势:全生命周期降本增效

采购成本降低40%:相比传统“服务器+集中式存储”架构,零极(Zerolimit)超融合微中心以超一体机的形式,配置齐全,无需大规模部署,节省机房费用。

运维效率提升:可视化运维实现策略集中配置,运维人员可专注于核心业务创新。

网络空间没有永远的和平,只有持续的博弈。当境外黑客组织将中小企业作为突破口,当APT攻击成为常态化威胁,我们需要的不仅是技术升级,更是安全思维的范式转变。